Egyre kiemeltebb szerepet kapnak a biztonsági funkciók, míg a világban újfajta támadási formák terjednek. Míg régebben sokkal nagyobb arányú volt a belső támadás és adatlopás, addig most a mennyiségüket változatlanul fenntartva kisebbségbe szorultak a külső támadásokkal szemben – vagyis a külső forrásból érkező fenyegetések számossága igen nagy és egyre növekszik.

Az automatizáció, mesterséges intelligencia, gépi tanulás, neurális hálózatok, adat analitika, felhő technológiák és szolgáltatási modellek használatának térnyerésével nem csak a vállaltok képesek transzformálódva hatékonyabban és gyorsabban működni, hanem a támadók is alkalmazzák ezen új megoldásokat, céges kereteken belül éppen olyan szolgáltatásokat nyújtva, mint a termelő vállalati szféra: a lehetséges támadási célokat éppúgy adatbázisból válogatják le, mintha csak egy marketing adatbázist használnánk a reklám

Az automatizáció, mesterséges intelligencia, gépi tanulás, neurális hálózatok, adat analitika, felhő technológiák és szolgáltatási modellek használatának térnyerésével nem csak a vállaltok képesek transzformálódva hatékonyabban és gyorsabban működni, hanem a támadók is alkalmazzák ezen új megoldásokat, céges kereteken belül éppen olyan szolgáltatásokat nyújtva, mint a termelő vállalati szféra: a lehetséges támadási célokat éppúgy adatbázisból válogatják le, mintha csak egy marketing adatbázist használnánk a reklám

kampányunk közvetlen üzeneteihez, a támadó kódot szolgáltatás keretein belül elosztott felhő rendszereken keresztül közvetítik a megcélzott rendszerekhez, az elindítandó kártékony kódot szolgáltatási katalógusból választják ki vagy sajátot illesztenek konténer környezetbe. Könnyen belátható, hogy most már nem létezik olyan védekezés, hogy „túl kis célpont vagyok” vagy „nálam olyan rendszerek futnak, amik sehol másutt” – most már arról kell beszélnünk, hogy mekkora a kockázat, milyen értékűek az adataink, a működés folytonosságunk és mennyit áldozunk a védekezésre.

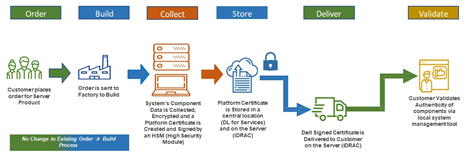

A Dell PowerEdge szerverek több szinten képesek a védelmi vonalakat erősíteni: már az összeszerelési és logisztikai folyamatok is olyanok, hogy nem kerülhet be nem ellenőrzött alkatrész vagy olyan SSD/HDD, amelynek a firmware-e nem ment át a Dell tesztelési eljáráson – a Secured Component Verification szolgáltatás (iDRAC Enterprise licensz szükséges hozzá) ezt hivatott kivédeni: a gyárban az összeszerelt szerverről egy kriptográfiai modul által aláirt, védett lenyomat készül, és az Ügyfél le tudja ellenőrizni, hogy a hozzá eljutott szerver megegyezik-e a legyártott szerverrel. Az ellenőrzött komponenseken túl a BIOS szintű védelmet erősítik az aláírt firmware-ek (amelyek digitális aláírását a BIOS telepítés előtt ellenőrzi) és a titkosított meghajtók, amelyek igény szerint központi kulcskezelő megoldáshoz is (OpenManage Secure Enterprise Key Manager) illeszthetőek. Amennyiben a rendszeren (PERC kontroller, BIOS, logok, stb.) vagy diszken lévő adatok (a 2017 júniusa után megrendelt Dell HDD és SSD meghajtók támogatják) megsemmisítése a cél, úgy a System Erase funkció biztonságosan alkalmazható.